En quoi consistent les attaques via des API ? Pourquoi sont-elles différentes et comment les repousser ?

Les attaques à partir d'API font la une de l'actualité ces derniers temps.Actualités similaires

Articles similaires à En quoi consistent les attaques via des API ? Pourquoi sont-elles différentes et comment les repousser ?

Clivage dans la scène techno : qui sont les « gormiti » et pourquoi en parle-t-on autant ?

Ce n'est un secret pour personne, la techno a le vent en poupe. Post-Covid, de nouveaux personnages ont fait irruption sur cette scène : les gormiti. Ils sont ...Actualités similaires

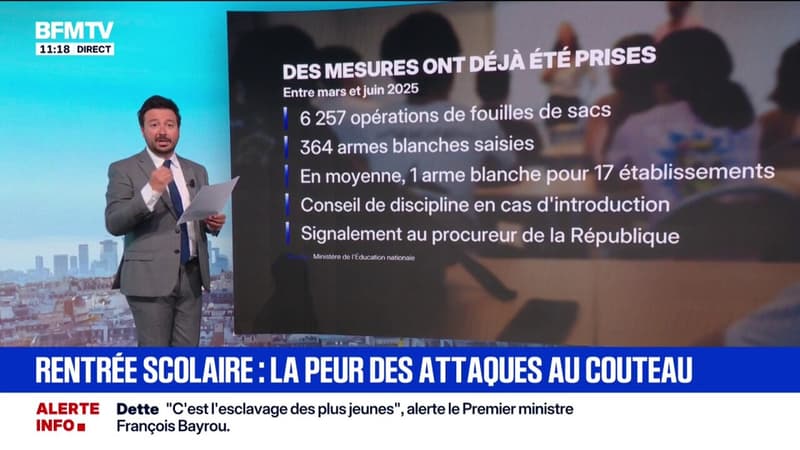

LES ÉCLAIREURS - Attaques au couteau: quelles sont les mesures mises en place par les établissements scolaires?

Fouilles aléatoires, portiques installés sur le parvis de certains établissements pour dissuader et contrôler l'accès des élèves à l'école. Les mesures ...Actualités similaires

UTMB 2025 : « Tu te sens 1.000 fois plus costaud avec »... Pourquoi les bâtons sont devenus un enjeu majeur en ultra-trail

Le mythique Ultra-Trail du Mont-Blanc (174 km et 9.900 m de dénivelé positif), dont la 22e édition partira ce vendredi (17h45) de Chamonix, autorise les ...Actualités similaires

Pourquoi les retraités aisés sont ceux qui paient le moins pour leur santé (en proportion)

Les actifs dépensent une part plus importante de leur revenu pour leur santé par rapport aux retraités, notamment à cause des cotisations maladies sur les ...Actualités similaires

Pourquoi les Français nés dans les années 1990 sont-ils persuadés d'être nuls... En tout ?

"Nuls en amour", "incapables de trouver un job stable" : sur les réseaux sociaux, on ne compte plus les témoignages de jeunes nés entre 1990 et 2000 qui se ...Actualités similaires

Pêche aux requins : pourquoi les Maldives lèvent-elles son interdiction, en vigueur depuis 15 ans ?

Les Maldives, destination célèbre pour ses hôtels de luxe et ses centres de plongée, vont lever l'interdiction de pêcher des requins en vigueur depuis ...Actualités similaires

On sait pourquoi certaines personnes ne transpirent pas en faisant du sport, elles courent un vrai risque

Entre transpirer beaucoup et pas du tout, il y a des conséquences et des explications sur votre corps.Actualités similaires

Pourquoi vos vidéos YouTube ressemblent-elles de plus en plus à des créations d'IA ?

YouTube expérimente en ce moment un nouveau système de traitement d'image pour les vidéos courtes de la plateforme, censé améliorer la qualité d'image. Le ...Actualités similaires

Mais pourquoi les pubs sont-elles si nulles en streaming ?

Il va falloir s'y résoudre : la publicité est destinée à rester sur les plateformes de streaming, du moins pour les formules d'abonnement les moins ...Actualités similaires

"Ça m'a donné envie de repartir" : pourquoi les croisières séduisent-elles de plus en plus de monde ?

Davantage de Français partent en croisières pendant leurs congés. Ce mode de séjour séduit et pas seulement les personnes du troisième âge. Que ce soit ...Actualités similaires

"Ça m'a donné envie de repartir" : pourquoi les croisières séduisent-elles de plus en plus de monde ?

Davantage de Français partent en croisières pendant leurs congés. Ce mode de séjour séduit et pas seulement les personnes du troisième âge. Que ce soit ...Actualités similaires

Elles sont "plus importantes les jours de vigilance canicule" : hausse de 14% des noyades en France par rapport à 2024

Dans un bulletin publié vendredi 22 août 2025, Santé Publique France a recensé 1013 noyades entre le 1er juin et le 13 août 2025. Une hausse par rapport à ...Actualités similaires

Elles sont "plus importantes les jours de vigilance canicule" : hausse de 14% des noyades en France par rapport à 2024

Dans un bulletin publié vendredi 22 août 2025, Santé Publique France a recensé 1013 noyades entre le 1er juin et le 13 août 2025. Une hausse par rapport à ...Actualités similaires

Mort en direct de Jean Pormanove: Adil Rami, Aubameyang, Nasdas... pourquoi ces footballeurs et influenceurs sont accusés d'avoir participé aux violentes vidéos

Bradley Barcola, Pierre-Emerick Aubameyang, Adil Rami, Nasdas, GameMixTreize ou encore TK, sont accusés d'avoir participé aux vidéos de la chaîne du ...Actualités similaires

Guerre en Ukraine : pourquoi les fortifications dans le Donbass sont-elles si importantes pour Kiev ?

Grande région minière et industrielle de l'est de l'Ukraine, le Donbass est au centre des affrontements depuis le début de l'invasion russe. Le territoire ...Actualités similaires

Cinq blessés dans un vol vers la Corse: pourquoi les turbulences en avion sont de plus en plus violentes

Face à ce phénomène qui prend de l'ampleur, le monde de l'aérien tente de trouver les contre-mesures et de s'adapter.Actualités similaires

Mort en direct de Jean Pormanove: Adil Rami, Aubemeyang, Nasdas... pourquoi ces footballeurs et influenceurs sont accusés d'avoir participé aux violentes vidéos

Bradley Barcola, Pierre-Emerick Aubameyang, Adil Rami, Nasdas, GameMixTreize ou encore TK, sont accusés d'avoir participé aux vidéos de la chaîne du ...Actualités similaires

Mort en direct de Jean Pormanove: Adil Rami, Aubemeyang, Nasdas... pourquoi ces footballeurs et influenceurs sont accusés d'avoir participé aux violentes vidéos

Bradley Barcola, Pierre-Emerick Aubameyang, Adil Rami, Nasdas, GameMixTreize ou encore TK, sont accusés d'avoir participé aux vidéos de la chaîne du ...Actualités similaires

« C'est devenu quasi impossible de surprendre les gardiens », pourquoi les coups francs directs sont devenus si rares en Ligue 1

Depuis 20 ans, le nombre de coups francs directs est en chute libre en Ligue 1 alors que les buts marqués augmentent années après années. Combinaisons, ...Actualités similaires

34 signalements en un an : en Flandre les attaques de loups sur des animaux sont de plus en plus nombreuses

Selon Jan Loos de l'organisation "Welkom Wolf" (Bienvenue le loup), cette hausse était prévisible. La louve Naya qui se...Actualités similaires

Pourquoi les feuilles tombent-elles des arbres en plein été à Montpellier et à Béziers ?

Les arbres sont victimes des grosses chaleurs et surtout de la sécheresse, qui font tomber leurs feuilles prématurément. Il faut s'y faire car cela va ...Actualités similaires

Les cures de sommeil en thalasso sont-elles vraiment efficaces ? Deux spécialistes partagent leurs expertises

Les cures de sommeil, qui se développent dans les thalassos en Bretagne, sont-elles vraiment efficaces ? Nous avons posé la question à deux spécialistes du ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP