Cybersécurité : quelle base pour caractériser les menaces internes ?

MITRE, l'organisation qui porte le framework ATT&CK, tente de l'adapter à la caractérisation des menaces internes sur les réseaux informatiques.Actualités similaires

Articles similaires à Cybersécurité : quelle base pour caractériser les menaces internes ?

Sécurité modernisée : la réponse aux menaces internes, aux failles de conformité et à l'IA pour les mainframes

Dans les rouages silencieux de notre quotidien numérique, les mainframes assurent en toute discrétion le bon fonctionnement des opérations les plus ...Actualités similaires

NordVPN : jusqu'à 72 % de réduction sur le pack cybersécurité complet avec Anti-menaces Pro

Une simple protection de navigation ? Pas seulement. Avec jusqu'à 72 % de réduction sur ses nouveaux packs 2 ans, NordVPN combine VPN, anti-menaces, ...Actualités similaires

L'été, catalyseur des menaces mobiles : pourquoi la cybersécurité ne peut pas se permettre de décrocher

En été, la mobilité accrue des collaborateurs rend les smartphones particulièrement vulnérables aux cybermenaces, dans un contexte où la cybersécurité ...Actualités similaires

Cybersécurité IoT : Keyfactor liste les 10 étapes clés pour anticiper les menaces et se conformer aux nouvelles exigences réglementaires

Alors que les cybermenaces ciblant les objets connectés ne cessent d'augmenter et face à l'arrivée de nouvelles réglementations obligatoires comme le Cyber ...Actualités similaires

Secret-défense, cartographie des menaces : le Commandement de l'Espace inaugure sa base toulousaine, coeur stratégique de la guerre du futur

La militarisation de l'espace s'intensifie : avec la BAVS 101 inaugurée dans quelques jours à Toulouse, la France muscle son commandement spatial. Une ...Actualités similaires

Getronics liste les 5 menaces de cybersécurité majeures pour les PME en 2025 (et comment y faire face)

En 2025, les PME sont plus que jamais dans le viseur des cybercriminels. Phishing, ransomware, erreurs internes : les menaces se multiplient, alors que les ...Actualités similaires

Cybersécurité dans l'espace : il faut protéger nos satellites des nouvelles menaces

Dans un monde où la dépendance à l'espace ne cesse de croître, la sécurité de nos satellites et infrastructures spatiales devient un enjeu stratégique ...Actualités similaires

Cybersécurité : l'IA face aux menaces autonome - 22/04

Ce mardi 22 avril, Gilles Walbrou, directeur de la technologie chez Datadome, s'est penché sur l'état de la cybermenace en ce moment, les cibles des pirates, ...Actualités similaires

Cybersécurité : l'IA face aux menaces autonomes - 22/04

Ce mardi 22 avril, Gilles Walbrou, directeur de la technologie chez Datadome, s'est penché sur l'état de la cybermenace en ce moment, les cibles des pirates, ...Actualités similaires

La base de données CVE, vigie de la cybersécurité mondiale, sauvée in extremis d'une extinction totale

Référence mondiale pour l'identification des failles informatiques, la base de données CVE a frôlé la disparition. Le gouvernement américain a menacé de ...Actualités similaires

Coupure brutale dans la cybersécurité : la base CVE s'éteint

Le gouvernement américain a mis fin au financement de la base de données CVE, pilier mondial de la cybersécurité, provoquant sa fermeture immédiate et ...Actualités similaires

Cybersécurité : l'IA face aux menaces autonomes - 12/04

Ce samedi 12 avril, Gilles Walbrou, directeur de la Technologie chez Datadome, a abordé l'état de la cybermenace pour les Bot toujours en croissance, les ...Actualités similaires

Cybersécurité : comment l'Europe renforce sa souveraineté face aux menaces numériques

CROISSANCE. Le désengagement américain en Europe, dans un climat de guerre hybride, booste le secteur économique de la cybersécurité.Actualités similaires

Ousia : La Cybersécurité de Demain, Résistante aux Menaces Quantique et IA

À l'ère où les cyberattaques deviennent de plus en plus sophistiquées et où les ordinateurs quantiques se profilent à l'horizon, la cybersécurité est un ...Actualités similaires

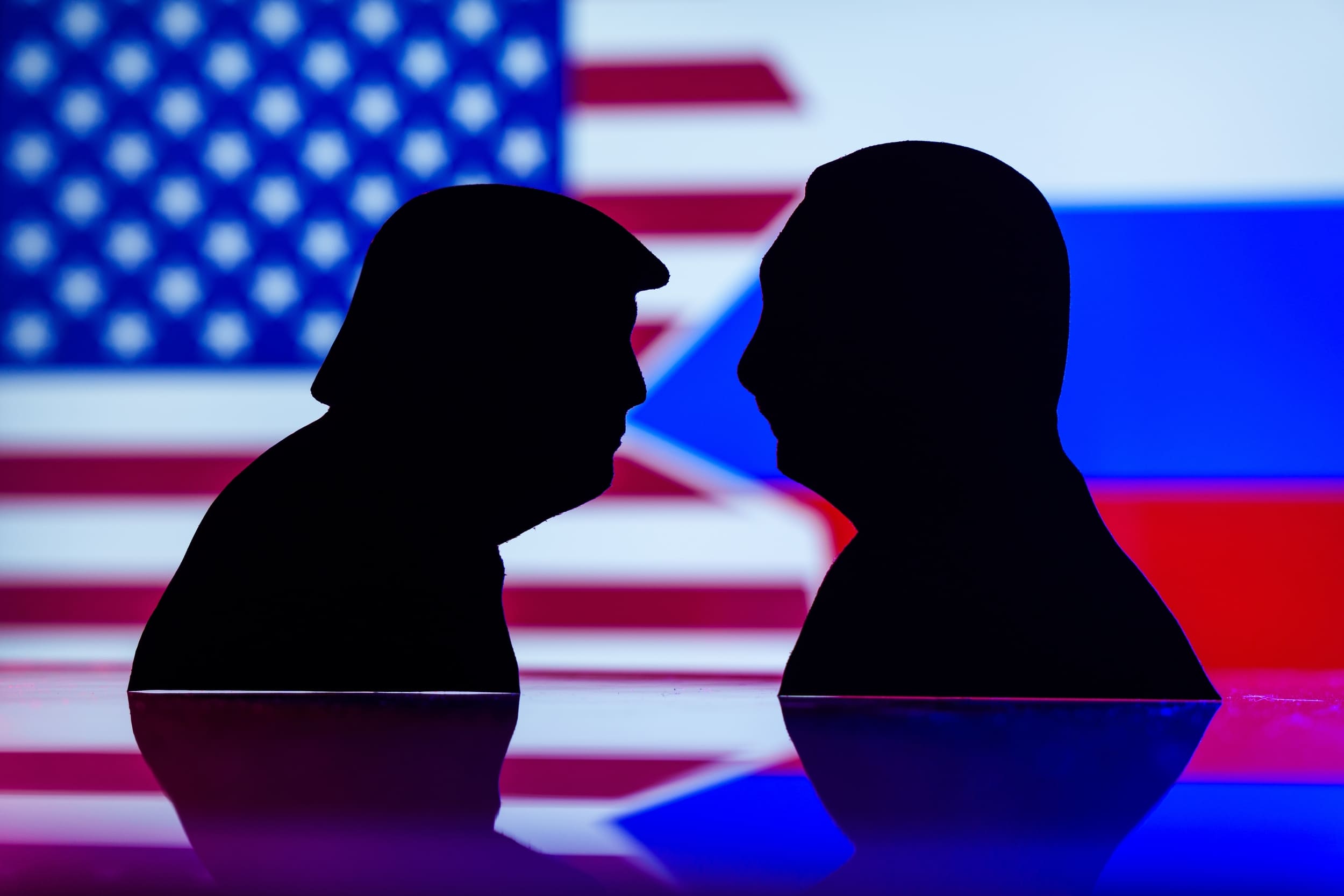

Trump et les États-Unis retirent la Russie de la liste des menaces pour leur cybersécurité

Les États-Unis changent de cap sur la cybersécurité. Désormais, l'administration Trump ne considère plus la Russie comme une menace prioritaire, ...Actualités similaires

Cybersécurité 2025 : se préparer aux menaces, aux défis et aux changements stratégiques à venir

IA, cloud, espionnage, ransomwares..., réflexions sur ces sujets qui seront au coeur des préoccupations des RSSI en 2025 et sur la manière dont ils devront ...Actualités similaires

Cybersécurité : 5 tendances pour se protéger des menaces en 2025

Une succession de cyberattaques d'ampleur ont touché la France en 2024. Quelles stratégies et technologies seront incontournables en 2025 pour s'en ...Actualités similaires

Les lacunes en matière de cybersécurité fragilisent les entreprises face aux menaces alimentées par l'IA

L'IA redessine le paysage des menaces et de la cybersécurité. Tandis que la technologie permet le développement d'attaques de plus en plus sophistiquées, ...Actualités similaires

Les principales menaces en cybersécurité pour 2025

À l'aube de l'année 2025, la cybersécurité s'impose plus que jamais comme un enjeu stratégique majeur pour les organisations et les nations. Alors que les ...Actualités similaires

Cybersécurité en Afrique: un expert russe sur les menaces croissantes qui pèsent sur le continent

Alors que l'Afrique connaît une transformation numérique rapide, les cyberattaques contre ses institutions et organisations augmentent à un rythme alarmant, ...Actualités similaires

Cybersécurité en 2025 : l'émergence des LLM comme nouvelles menaces et la montée des services de vérification d'identité

Alors que l'année 2024 touche à sa fin, elle a été marquée par l'installation à long terme de l'Intelligence Artificielle (IA), notamment générative. ...Actualités similaires

La Pologne inaugure une base antimissiles américaine sur son sol... mais les menaces sont là

La presse polonaise a salué l'inauguration, mercredi 13 novembre, d'une nouvelle base antimissiles américaine, intégrée à la défense de l'Otan, et ...Actualités similaires

Sécurisation des données : réduire les menaces internes et les erreurs de configuration

Face à l'évolution constante des cybermenaces, les organisations européennes sont confrontées à une montée des risques liés à l'exploitation des accès ...Actualités similaires

Cybersécurité : Vous pensez bien connaître les menaces, en êtes-vous si sûr ?

La plateforme Cybermalveillance.gouv.fr, chargée de la lutte contre les attaques cyber, vient de dévoiler une étude réalisée par l'institut Ipsos digital ...Actualités similaires

Le rôle de l'IA dans la Cybersécurité : entre Menaces et opportunités

L'ère numérique actuelle connaît une évolution rapide, et l'intelligence artificielle (IA) en est un acteur majeur. Selon le McKinsey Global Institute, l'IA ...Actualités similaires

• Sources :

• Mots clés :

• Participer :

• Suivre l'actualité :

BACK TO TOP